みなさまこんにちは!ますだです。

第3・4回では特権IDの利用にターゲットをおいて紹介します。

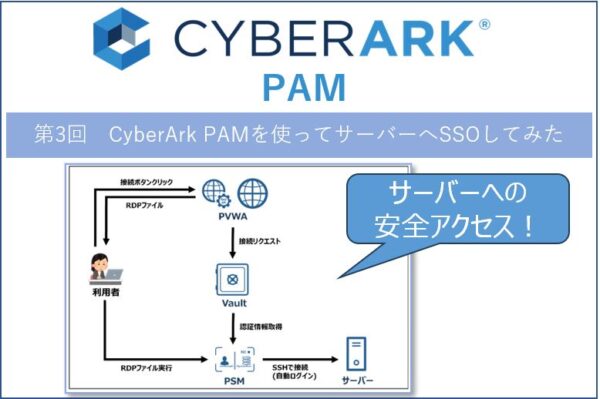

今回は「CyberArk PAM」を使ってサーバーへシングルサインオンします。

「CyberArk PAM」の特権ID管理運用を実際の画面を見ながらシミュレーションします。

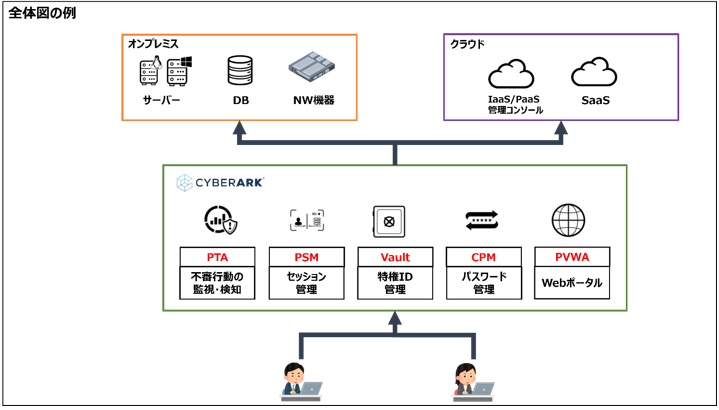

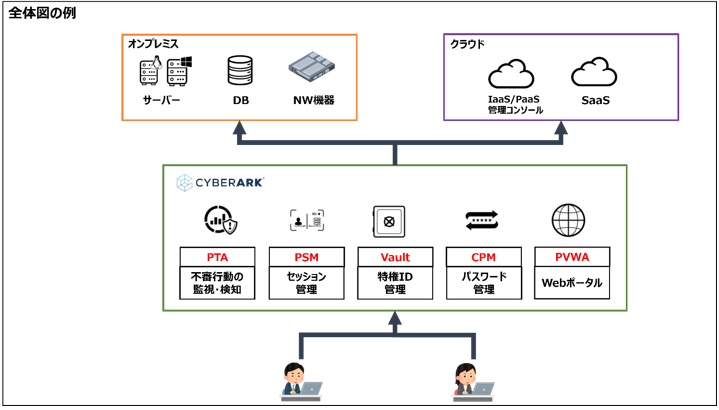

シミュレーションをしていく前に、「CyberArk PAM」の構成について簡単に紹介します。

「CyberArk PAM」はそれぞれ機能を担う複数のコンポーネントで構成されています。

「CyberArk PAM」を導入した場合の全体図の例とあわせて主なコンポーネントの機能を紹介します。

第3・4回では特権IDの利用にターゲットをおいて紹介します。

今回は「CyberArk PAM」を使ってサーバーへシングルサインオンします。

「CyberArk PAM」の特権ID管理運用を実際の画面を見ながらシミュレーションします。

シミュレーションをしていく前に、「CyberArk PAM」の構成について簡単に紹介します。

「CyberArk PAM」はそれぞれ機能を担う複数のコンポーネントで構成されています。

「CyberArk PAM」を導入した場合の全体図の例とあわせて主なコンポーネントの機能を紹介します。

PVWAへのアクセス

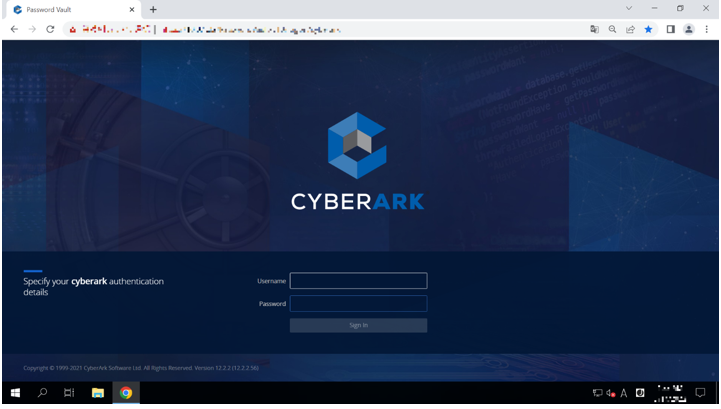

サーバーへアクセスする準備として、PVWA(Password Vault Web Access)にログインします。

実際の画面を見ていく前にPVWAについて説明します。

PVWAは特権IDに関わるユーザー・管理者が共通して利用するWebポータルです。

PVWAでは以下のことができます。

・サーバーへのアクセス

・特権IDの追加や関連設定

・サーバー操作の監査・監視

・パスワード管理に関する設定 など

「CyberArk PAM」のシステムを導入するうえでPVWAは必ず使用するので覚えておいてくださいね。

それでは見ていきましょう。

※今回はWebブラウザとしてChromeを使用します。

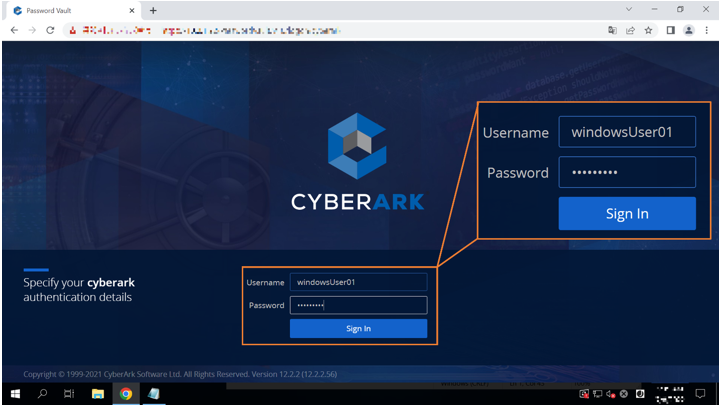

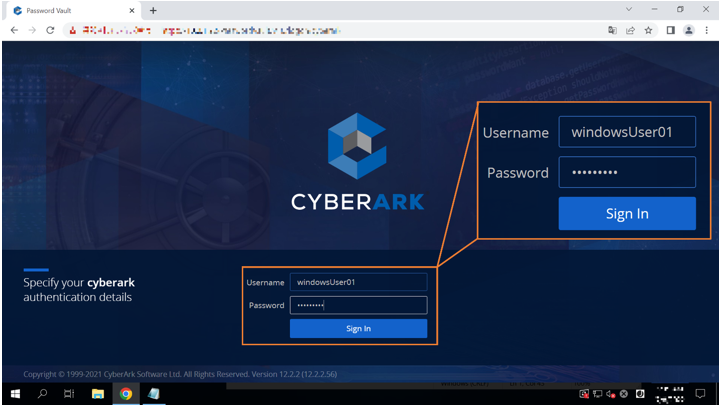

まずWebブラウザからPVWAのログイン画面URLを入力して、ログイン画面を開きます。

続いて「CyberArk PAM」のシステム上に登録したIDとパスワードを入力して「Sign in」ボタンをクリックします。

今回はWindowsサーバーを利用するユーザーでログインします。

「CyberArk PAM」と会社で導入している認証方法とを連携させることで、既存のユーザーを使用してPVWAへログインすることもできます。

※使用できる認証方法の例:LDAP、RADIUS、SAML、PKI

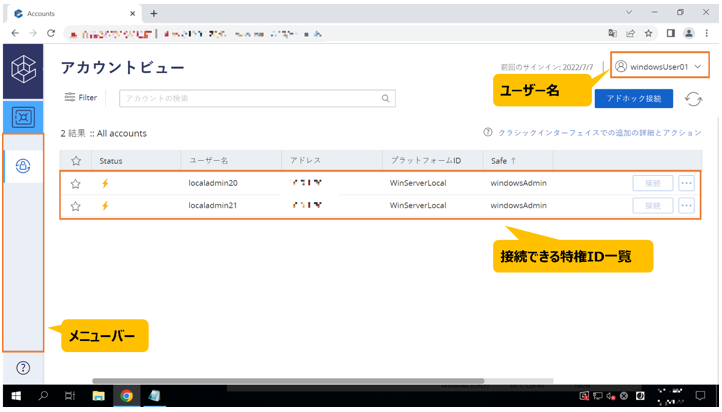

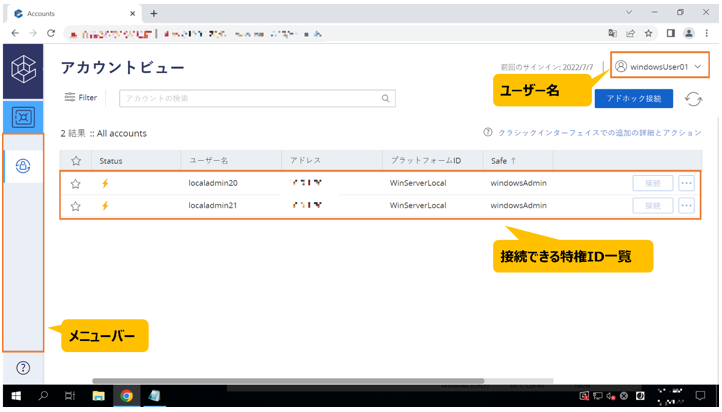

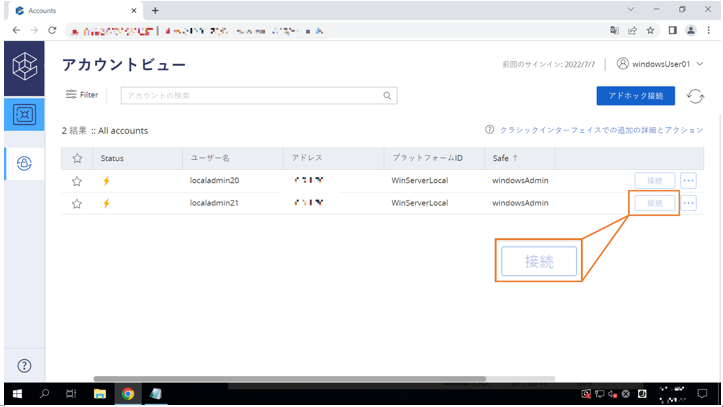

これでPVWAにログインできました。

簡単に画面の説明をします。

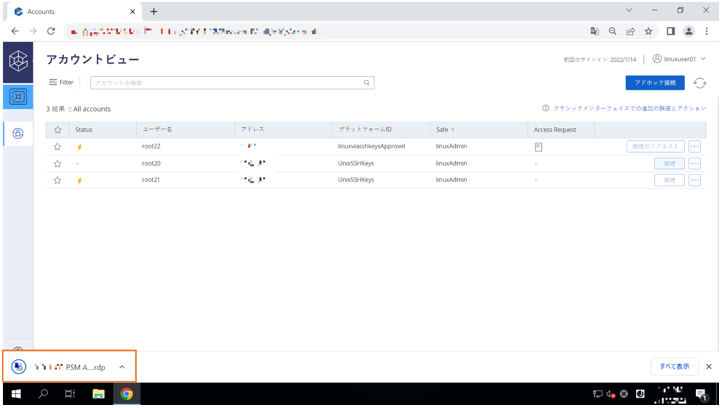

現在Windowsサーバーにアクセスする特権IDが2つ表示されていますね。

PVWAでは、ユーザーがログインすると利用できる特権IDのみ表示されるように設定することができます。

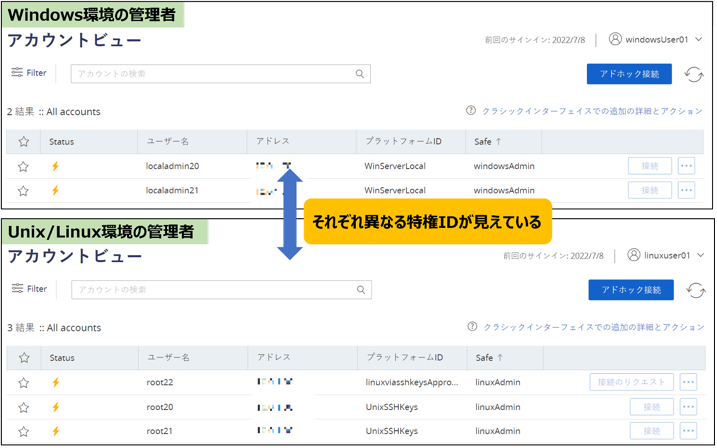

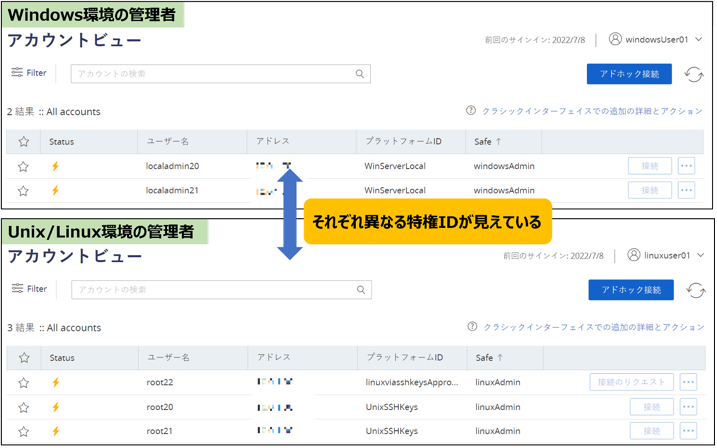

Windows環境の管理者とUnix/Linux環境の管理者がそれぞれログインしたときに見えている特権IDが異なっているか、並べて確認してみましょう。

実際の画面を見ていく前にPVWAについて説明します。

PVWAは特権IDに関わるユーザー・管理者が共通して利用するWebポータルです。

PVWAでは以下のことができます。

・サーバーへのアクセス

・特権IDの追加や関連設定

・サーバー操作の監査・監視

・パスワード管理に関する設定 など

「CyberArk PAM」のシステムを導入するうえでPVWAは必ず使用するので覚えておいてくださいね。

それでは見ていきましょう。

※今回はWebブラウザとしてChromeを使用します。

まずWebブラウザからPVWAのログイン画面URLを入力して、ログイン画面を開きます。

続いて「CyberArk PAM」のシステム上に登録したIDとパスワードを入力して「Sign in」ボタンをクリックします。

今回はWindowsサーバーを利用するユーザーでログインします。

「CyberArk PAM」と会社で導入している認証方法とを連携させることで、既存のユーザーを使用してPVWAへログインすることもできます。

※使用できる認証方法の例:LDAP、RADIUS、SAML、PKI

これでPVWAにログインできました。

簡単に画面の説明をします。

現在Windowsサーバーにアクセスする特権IDが2つ表示されていますね。

PVWAでは、ユーザーがログインすると利用できる特権IDのみ表示されるように設定することができます。

Windows環境の管理者とUnix/Linux環境の管理者がそれぞれログインしたときに見えている特権IDが異なっているか、並べて確認してみましょう。

Windows環境へアクセス

いよいよサーバーへアクセスします。

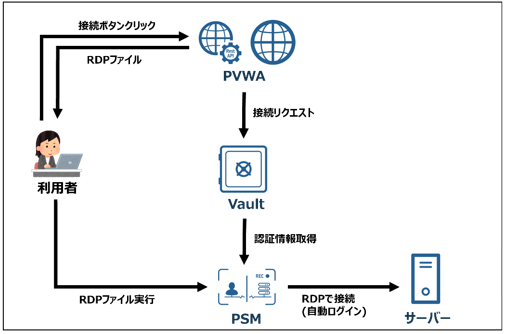

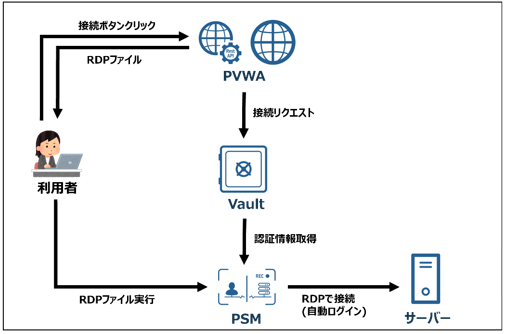

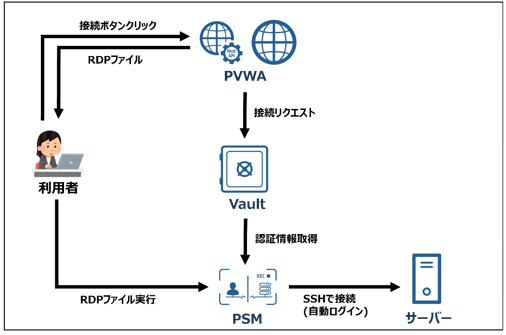

サーバーへアクセスする前に、接続するまでの仕組みを紹介します。

PVWA上で接続したいサーバーを選択すると、RDPファイルがダウンロードされます。

RDPファイルを実行すると、PSM(Privileged Session Manager)に接続し、PSMがアクセス先のサーバーへ自動的にログイン処理を行います。

PSMはサーバーへの接続を仲介する機能を持っています。

PSMには他にも機能がありますが、サーバーの接続を自動的に行うことをまずは覚えておいてくださいね。

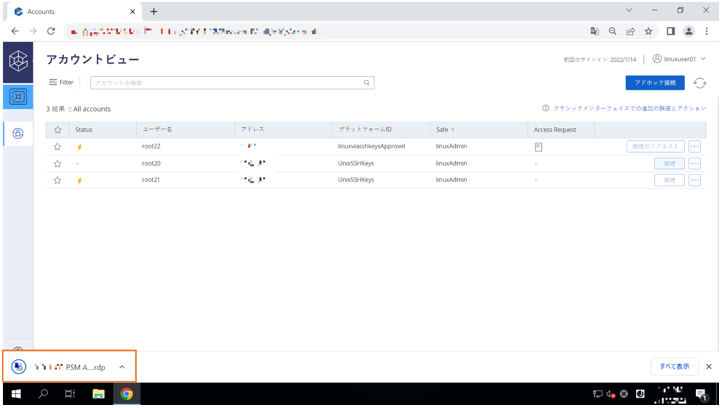

実際の画面でサーバーへアクセスするまで見てみましょう。

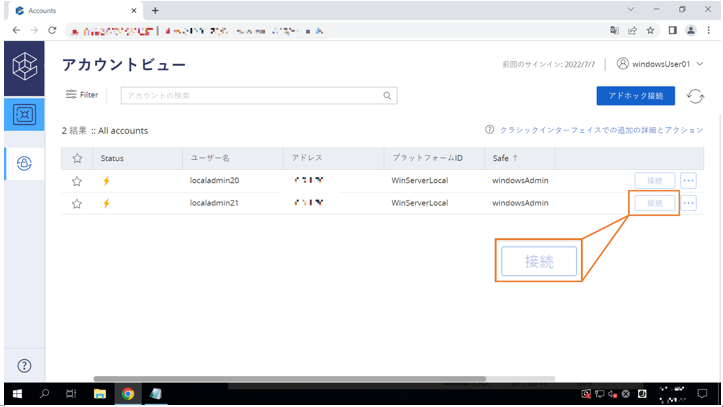

まず接続したいサーバーの特権IDの一番右にある「接続」ボタンをクリックします。

RDPファイルが自動的にダウンロードされましたね。

ダウンロードされたRDPファイルをクリックします。

接続したいサーバーのデスクトップ画面が表示されました。

ここからはいつも通りサーバー操作ができます。

ちなみに、ここまでで特権IDに関する情報(サーバーのアドレス、ID、パスワード)を

入力していないうえに、見ていないことに気が付きましたか?

アクセスしたいサーバーの接続ボタンをクリックするだけでログイン・操作ができるので、

パスワードを共有する必要がなくなり、認証情報を盗まれるリスクを減らす事が出来ております。

サーバーへアクセスする前に、接続するまでの仕組みを紹介します。

PVWA上で接続したいサーバーを選択すると、RDPファイルがダウンロードされます。

RDPファイルを実行すると、PSM(Privileged Session Manager)に接続し、PSMがアクセス先のサーバーへ自動的にログイン処理を行います。

PSMはサーバーへの接続を仲介する機能を持っています。

PSMには他にも機能がありますが、サーバーの接続を自動的に行うことをまずは覚えておいてくださいね。

実際の画面でサーバーへアクセスするまで見てみましょう。

まず接続したいサーバーの特権IDの一番右にある「接続」ボタンをクリックします。

RDPファイルが自動的にダウンロードされましたね。

ダウンロードされたRDPファイルをクリックします。

接続したいサーバーのデスクトップ画面が表示されました。

ここからはいつも通りサーバー操作ができます。

ちなみに、ここまでで特権IDに関する情報(サーバーのアドレス、ID、パスワード)を

入力していないうえに、見ていないことに気が付きましたか?

アクセスしたいサーバーの接続ボタンをクリックするだけでログイン・操作ができるので、

パスワードを共有する必要がなくなり、認証情報を盗まれるリスクを減らす事が出来ております。

Unix/Linux環境へアクセス

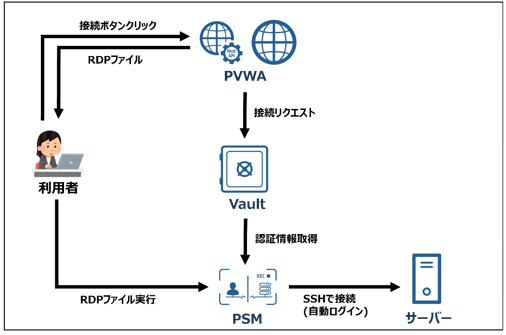

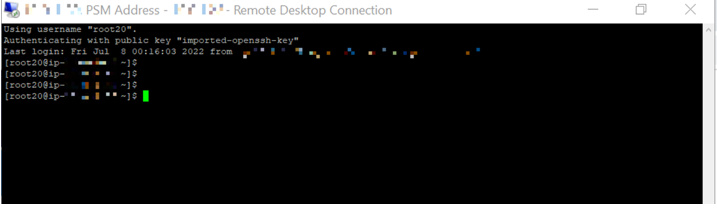

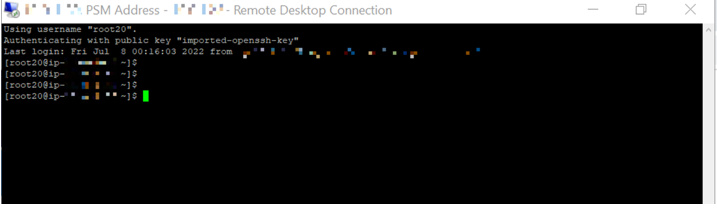

Unix/Linux環境へも先ほどのWindows環境と同じようにシングルサインオンできます。

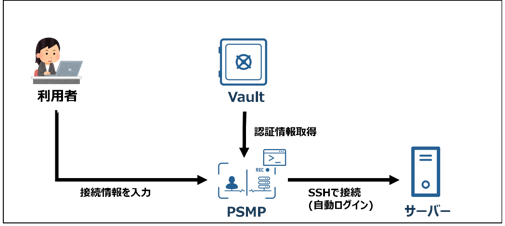

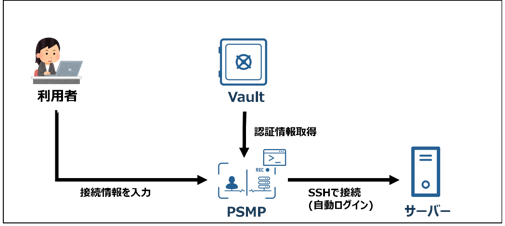

改めて仕組みを見てみましょう。

Unix/Linux環境の場合は、PSMがSSHでログイン処理を行います。

実際の画面も見てみましょう。

接続ボタンを押すとまたRDPファイルがダウンロードされました。

このRDPファイルをクリックしましょう。

自動的にサーバーへSSH接続が開始しました。

こちらも認証情報を入れる必要なくサーバーへアクセスできましたね。

しかし、こういった要望も中にはあるのではないでしょうか。

・会社の運用上、WebポータルからではなくUnix/Linuxのコンソールからログインしたい

「CyberArk PAM」では、Unix/Linuxのコンソールからもサーバーへ接続できるコンポーネントがあります。

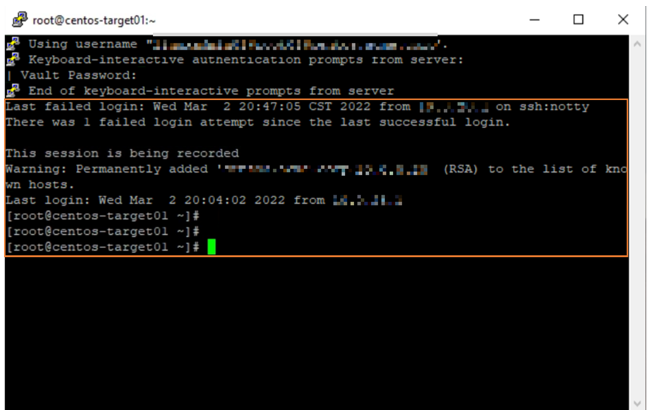

ここではコンソールからUnix/Linux環境へ接続するまでを紹介します。

実際の画面を見る前に、接続するまでの仕組みを紹介します。

接続するまでの流れは先ほどのWebポータルとは少し違うところもありますが、

ユーザーは必要な情報をコンソール上で入力すれば、接続したいサーバーへのログイン処理はPSMP(PSM for SSH)が自動で行います。

PSMPはUnix/Linux環境専用のPSMです。PSM同様にサーバーへの接続を仲介する機能を持ちます。

Windows環境のサーバーへは仲介できないのでご注意ください。

実際の画面で見てみましょう。

※今回はコンソールとしてPuTTYを使用します。

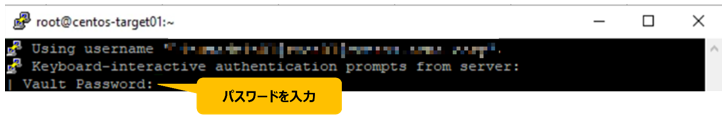

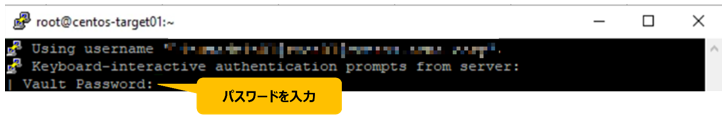

まずコンソールを立ち上げて、接続するサーバーのIPアドレスではなく、以下を入力して接続します。

ユーザーID@接続サーバーの特権ID @接続サーバーのアドレス@PSMPサーバーのアドレス

例:John@root@XX.XX.XX.XX@xx.xx.xx.xx

※ユーザーIDはCyberArk上に登録されているIDです。

するといつも通りプロンプトが開きましたね。

CyberArk上に登録したユーザーIDのパスワードを求められるので入力します。

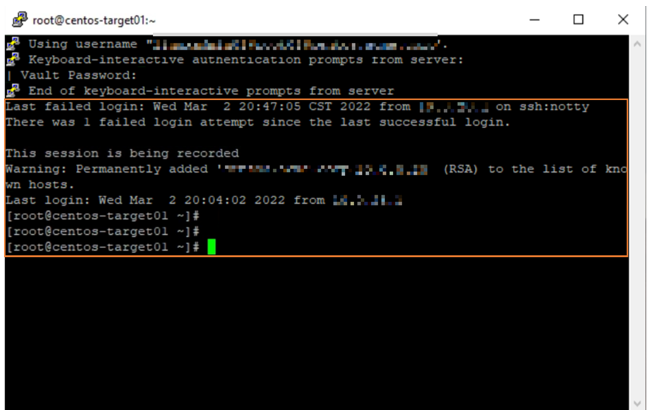

少し分かりづらいですが、これでサーバーにシングルサインオンできました。

ここからはいつも通りサーバー操作ができます。

接続するための情報を変えるだけで、普段使用しているコンソールのままログインや操作できますね。

そしてこちらも特権IDのパスワードを入力していない、見ていないことに気が付きましたか?

パスワードを共有する必要がなくなるので、認証情報を盗まれるリスクを減らせますね。

今回は、「CyberArk PAM」のシステムを使ってどのようにサーバーへ接続するかを見てきました。

認証情報を保護しながら、特に難しい操作をすることなく

サーバーへシングルサインオンできることが理解していただけたら幸いです。

次回は、特権IDの利用に様々な制限をかけてみます。

改めて仕組みを見てみましょう。

Unix/Linux環境の場合は、PSMがSSHでログイン処理を行います。

実際の画面も見てみましょう。

接続ボタンを押すとまたRDPファイルがダウンロードされました。

このRDPファイルをクリックしましょう。

自動的にサーバーへSSH接続が開始しました。

こちらも認証情報を入れる必要なくサーバーへアクセスできましたね。

しかし、こういった要望も中にはあるのではないでしょうか。

・会社の運用上、WebポータルからではなくUnix/Linuxのコンソールからログインしたい

「CyberArk PAM」では、Unix/Linuxのコンソールからもサーバーへ接続できるコンポーネントがあります。

ここではコンソールからUnix/Linux環境へ接続するまでを紹介します。

実際の画面を見る前に、接続するまでの仕組みを紹介します。

接続するまでの流れは先ほどのWebポータルとは少し違うところもありますが、

ユーザーは必要な情報をコンソール上で入力すれば、接続したいサーバーへのログイン処理はPSMP(PSM for SSH)が自動で行います。

PSMPはUnix/Linux環境専用のPSMです。PSM同様にサーバーへの接続を仲介する機能を持ちます。

Windows環境のサーバーへは仲介できないのでご注意ください。

実際の画面で見てみましょう。

※今回はコンソールとしてPuTTYを使用します。

まずコンソールを立ち上げて、接続するサーバーのIPアドレスではなく、以下を入力して接続します。

ユーザーID@接続サーバーの特権ID @接続サーバーのアドレス@PSMPサーバーのアドレス

例:John@root@XX.XX.XX.XX@xx.xx.xx.xx

※ユーザーIDはCyberArk上に登録されているIDです。

するといつも通りプロンプトが開きましたね。

CyberArk上に登録したユーザーIDのパスワードを求められるので入力します。

少し分かりづらいですが、これでサーバーにシングルサインオンできました。

ここからはいつも通りサーバー操作ができます。

接続するための情報を変えるだけで、普段使用しているコンソールのままログインや操作できますね。

そしてこちらも特権IDのパスワードを入力していない、見ていないことに気が付きましたか?

パスワードを共有する必要がなくなるので、認証情報を盗まれるリスクを減らせますね。

今回は、「CyberArk PAM」のシステムを使ってどのようにサーバーへ接続するかを見てきました。

認証情報を保護しながら、特に難しい操作をすることなく

サーバーへシングルサインオンできることが理解していただけたら幸いです。

次回は、特権IDの利用に様々な制限をかけてみます。